PE(Portable Executable)이란?

Windows 운영체제에서 실행되는 이진 파일 형식을 의미한다. 이 파일 형식은 Windows 운영체제에서 실행 가능한 프로그램, DLL, 드라이버 등에 포함된다. 리눅스에도 PE와 비슷한 파일 형식이 있으며 ELF(Executable and Linkable Format)라고 부른다.

PE 파일 종류

1) 실행 계열 : EXE, SCR

2) 라이브러리 계열 : DLL, OCX, CPL, DRV

3) 드라이브 계열 : SYS, VXD

4) 오브젝트 파일 계열 : OBJ

사용 목적

프로그램을 사용하기 위해서는 메모리 공간에 적재가 되어야 한다. 이때 PE에는 메모리 공간의 어디 주소에 적재가 될지와 실행에 필요한 라이브러리 같은 정보들이 포함되어 있다.

PE 파일 구조 (Header + Sections)

PE는 크게 헤더와 섹션(혹은 바디)으로 나뉜다.

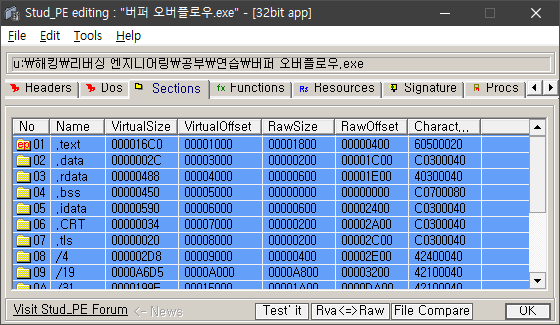

다음은 섹션의 구성들이다.

| IMAGE_DOS_HEADER | 윈도우 운영체제의 하위 호환성을 지원하기 위한 것으로 실제 PE 헤더 위치(IMAGE_NT_HEADER)를 가리키는 역할을 한다. |

| MS-DOS Stub | DOS 운영체제에서 윈도우용 PE 파일을 실행했을 때 보여줄 오류 메시지를 저장하고 있다. |

| IMAGE_NT_HEADER | 4 바이트 시그니처(PE)와 2개의 IMAGE_FILE_HEADER, IMAGE_OPTION_HEADER 구조체로 구성되어 있으며 실제 PE 파일 실행에 필요한 핵심적인 기능을 담고 있다. |

| .text | 실행 가능한 코드가 포함되어 있다. (기계어) |

| .data | 초기화된 전역 및 정적 변수가 포함되어 있다. (읽기 쓰기가 가능한 데이터 섹션) |

| .rdata | 읽기 전용(Read-Only) 데이터가 포함되어 있다. (상수형 변수, 문자열 상수) |

| .bss | 초기화되지 않은 전역 및 정적 변수가 포함되어 있다. |

| .rsrc | 리소스(Resource) 데이터가 포함되어 있다. (다이얼로그, 아이콘, 커서 등) |

| .reloc | 이미지 로딩 주소를 조정하는 데 사용되는 데이터가 포함되어 있다. |

| .edata | 내보내기(Export) 테이블 데이터가 포함 |

| .idata | 가져오기(Import) 테이블 데이터가 포함(임포트할 DLL과 API/함수에 대한 정보를 담고 있는 섹션, IAT가 존재) |

사용한 분석 도구들

x64dbg, Stud_PE, PEview

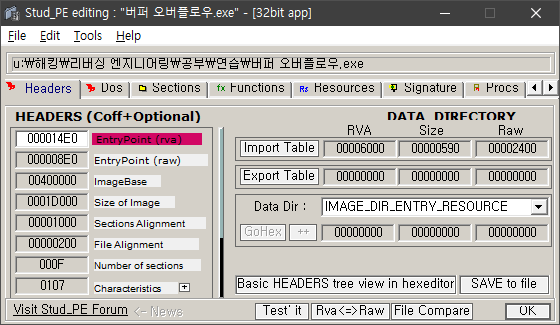

ImageBase

PE 파일이 메모리에 로드될 때 사용되는 기본 주소이다. Windows NT에서 기본 값은 0x00400000이다. ImageBase는 메모리의 시작 지점이고 앞으로 나올 가상 주소들의 기준점이 된다.

앞으로 나오는 섹션들에는 VirtualOffset이라는 오프셋을 갖게 되는데 이는 ImageBase로부터 떨어진 거리를 뜻한다.

만약 .text의 VirtualOffset 값이 00001000이고 절대 주소를 구하고 싶다면 ImageBase + .text의 VirtualOffset을 계산하면 된다. 00400000 + 00001000 = 00401000

VA & RVA

VA(Virtual Address) : 프로세스 가상 메모리의 절대 주소

RVA(Relative Virtual Address) : 기준(ImageBase)으로부터 상대 주소

ImageBase + RVA = VA

AddressOfEntryPoint

실행 파일이 메모리에 매핑된 후 코드 시작 주소가 된다. EP의 RVA 주소 값을 가진다. 즉 상대 주소이다.

예를들어 어떤 프로그램이 EntryPoint가 000014E0일 경우 여기다 ImageBase 값(00400000)을 더하면 메모리에 적재된 프로그램의 EntryPoint 절대 값을 알 수 있다. ( 00400000 + 000014E0 = 004014E0 )

.text Section

.text에는 프로그램에서 사용하는 기계어 코드가 저장이 된다. 잘 보면 pFile이 00000400인데 이건 RawOffset을 의미하고 실제로 실행 시 메모리에 올라갈 때에는 VirtualOffset(RVA)을 사용한다.

x64dbg로 코드 부분에 맨 상단으로 올라가면 정말 00401000(.text의 RVA와 ImageBase가 더한)이 있는 것을 확인할 수 있다.

.rdata Section

읽기 전용 데이터들이 저장되는 공간이다. 프로그래밍할 때 작성한 "What's your name?"이라는 스트링과 "%s %d" 같은 포맷도 보인다.

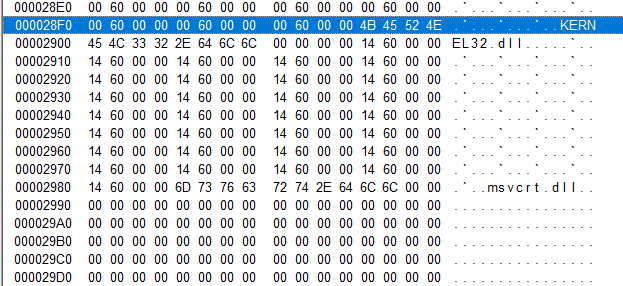

.idata Section

Import 데이터들이 저장되는 섹션이다.

.idata 섹션은 또 IDT(Import Directory Table), INT(Import Name Table), IAT(Import Address Table)들로 구분된다.

IAT에는 프로그램이 불러오는 DLL 파일과 API 함수들의 데이터가 포함되어 있다.

참고:

윈도우 실행파일 구조(PE파일)

1. 윈도우 실행파일(PE파일) 개요 1.1 PE파일이란? PE(Portable Executable)파일은 윈도우 실행파일이라고 부르며 윈도우OS에서 사용되는 실행파일형식을 의미하며 UNIX의 COFF(Common Object File Format)을 기반으

rninche01.tistory.com

https://rednooby.tistory.com/33

[악성코드분석] PE (portable Executable) 기초 개념잡기

PE포맷 이란?윈도우 운영체제에서 사용되는 실행파일, DLL Object코드, FON 폰트파일 등을 위한 파일형식입니다.OE파일은 윈도우 로더가 실행가능한 코드를 관리하는데 필요한 정보를 캡슐화한 데이

rednooby.tistory.com

https://learn.microsoft.com/ko-kr/windows/win32/debug/pe-format

PE 형식 - Win32 apps

이 사양은 Windows 운영 체제 제품군에 있는 실행 파일(이미지) 파일 및 개체 파일의 구조를 설명합니다. 이러한 파일은 각각 PE(이식 가능한 실행 파일) 및 COFF(공용 개체 파일 형식) 파일이라고 합

learn.microsoft.com

'🔒정보보안 > 시스템 보안' 카테고리의 다른 글

| 시스템 보안 - SSH root 원격 접속 차단 정책 설정(/etc/ssh/sshd_config) (0) | 2023.11.10 |

|---|---|

| 시스템 보안 - 리눅스 커널 ASLR 메모리 보호 기법 설정(randomize_va_space) (1) | 2023.11.09 |

| 시스템 보안 - pwntools (0) | 2023.03.25 |

| 시스템 보안 - 윈도우 MSHTA(Microsoft HTML Application) 공격 (0) | 2023.02.07 |

| 시스템 보안 - 실행 파일이 없는 우회 기법(파일리스 공격) (0) | 2023.02.07 |